數據庫運維管理(lǐ)

産(chǎn)品描述

參數

産(chǎn)品概述

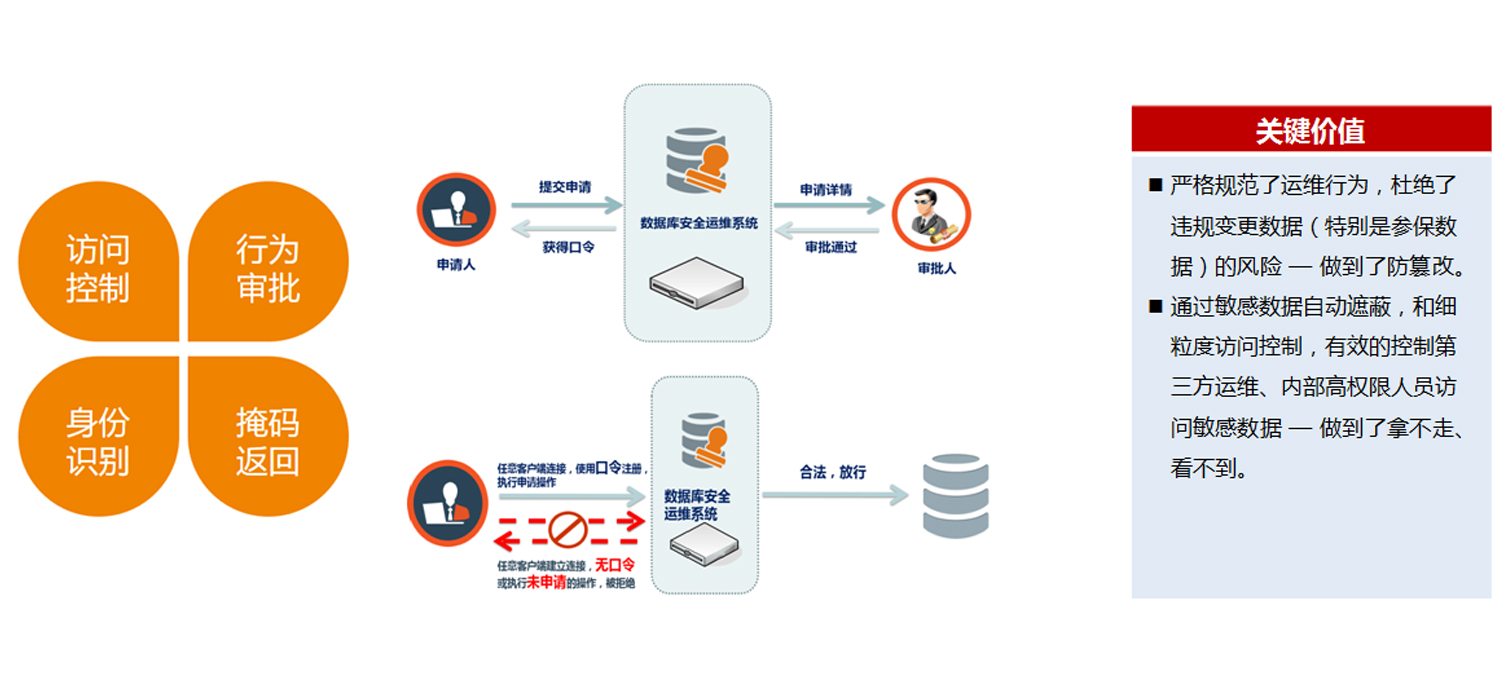

數據庫安(ān)全運維系統(簡稱DOMS)面向數據庫運維人員,對于數據庫系統的日常運維管理(lǐ)工(gōng)作(zuò),能(néng)夠有(yǒu)效提升精(jīng)細度及安(ān)全性。

通過建立系統運維行為(wèi)流程化管理(lǐ),對數據庫運維行為(wèi)提供事前審批、事中(zhōng)控制、事後審計、定期報表等功能(néng)。

産(chǎn)品優勢

開放管理(lǐ)接口,完美融入管理(lǐ)流程、提供高可(kě)用(yòng)、高性能(néng)與高易用(yòng)性的管理(lǐ)體(tǐ)驗、基于數據庫協議精(jīng)确解析能(néng)力,提供高精(jīng)準度的事中(zhōng)管控。

産(chǎn)品價值

規範數據庫運維審批流程,有(yǒu)效實現事中(zhōng)管控、實時運維監控,提供完善管控手段、實現辦(bàn)公(gōng)流程的深度整合、實現數據庫操作(zuò)管理(lǐ)的政策合規性。

掃二維碼用(yòng)手機看

上一個

數據脫敏管理(lǐ)

掃一掃,關注我們公(gōng)衆号